Cara 'Tidak Mungkin Mengidentifikasi' Situs Web Serangan Phishing Meninggalkan Pengguna Rentan Pada Chrome Dan Firefox

News Portals: 20:45 WIB

Hacker canggih telah memanfaatkan kerentanan di Chrome dan Firefox untuk menipu bahkan pengguna internet yang paling berhati-hati masuk ke domain palsu untuk situs seperti Apple, Google, dan Amazon.

Biasanya, pengguna internet yang berhati-hati akan selalu memeriksa domain situs mana pun sebelum masuk untuk memastikan bahwa situs tersebut memang membaca "apple.com" atau "chase.com" di bilah alamat dengan koneksi HTTPS yang valid. Jika URLnya "apples.com" atau "chaise.com", Anda akan tahu bahwa itu mungkin halaman phishing yang siap mencuri informasi Anda.

Namun, dengan teknik phishing yang disebut serangan homograf, URL akan terlihat bagus, namun konten pada halaman yang Anda muat berasal dari server yang berbeda.

Xudong Zheng, seorang InfoSec peneliti yang menulis tentang jenis serangan baru-baru ini, mencatat bahwa itu adalah "tidak mungkin untuk mengidentifikasi" bug di Firefox dan Chrome digunakan untuk mencuri kredensial login pengguna, informasi keuangan, dan informasi sensitif lainnya.

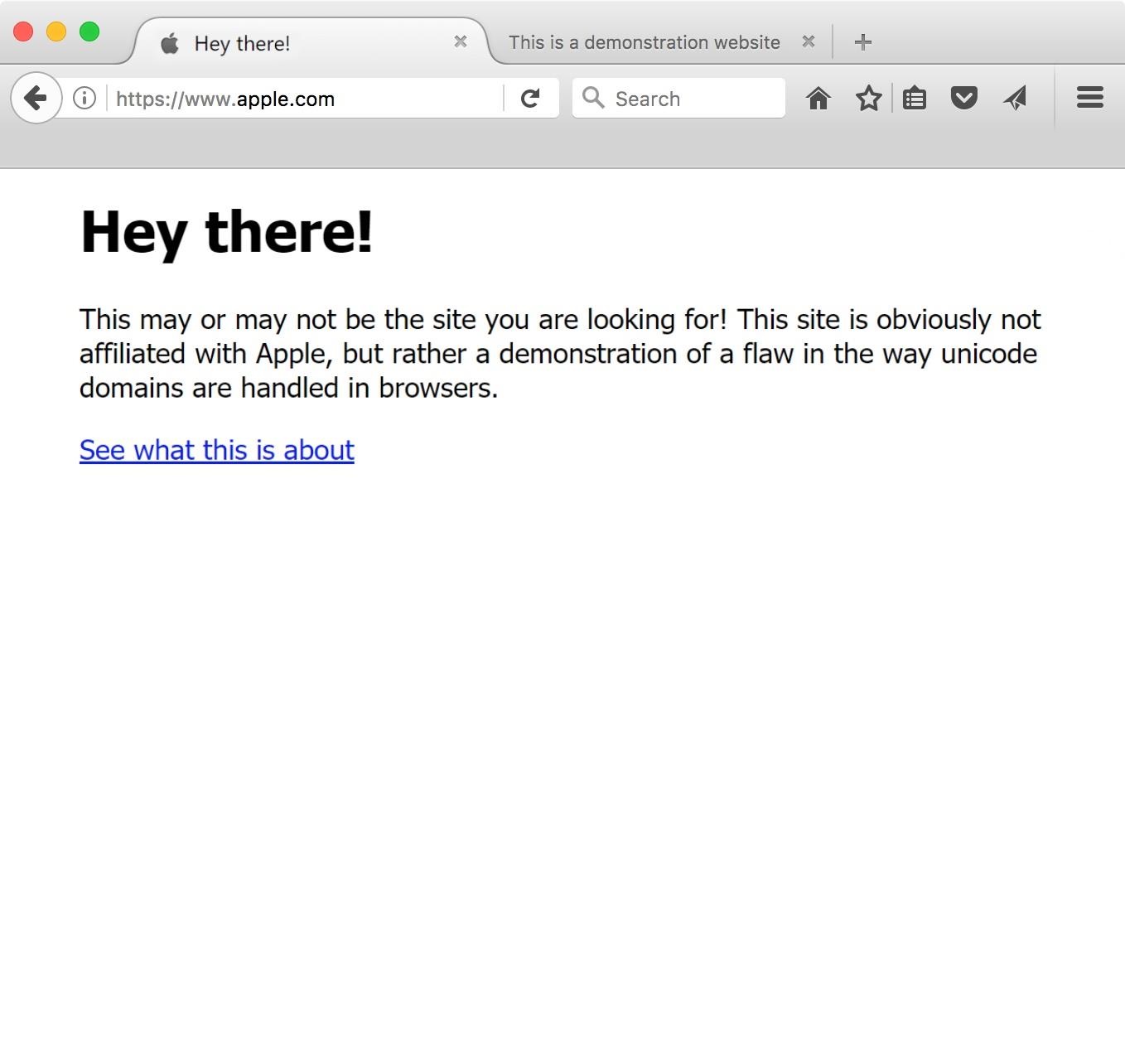

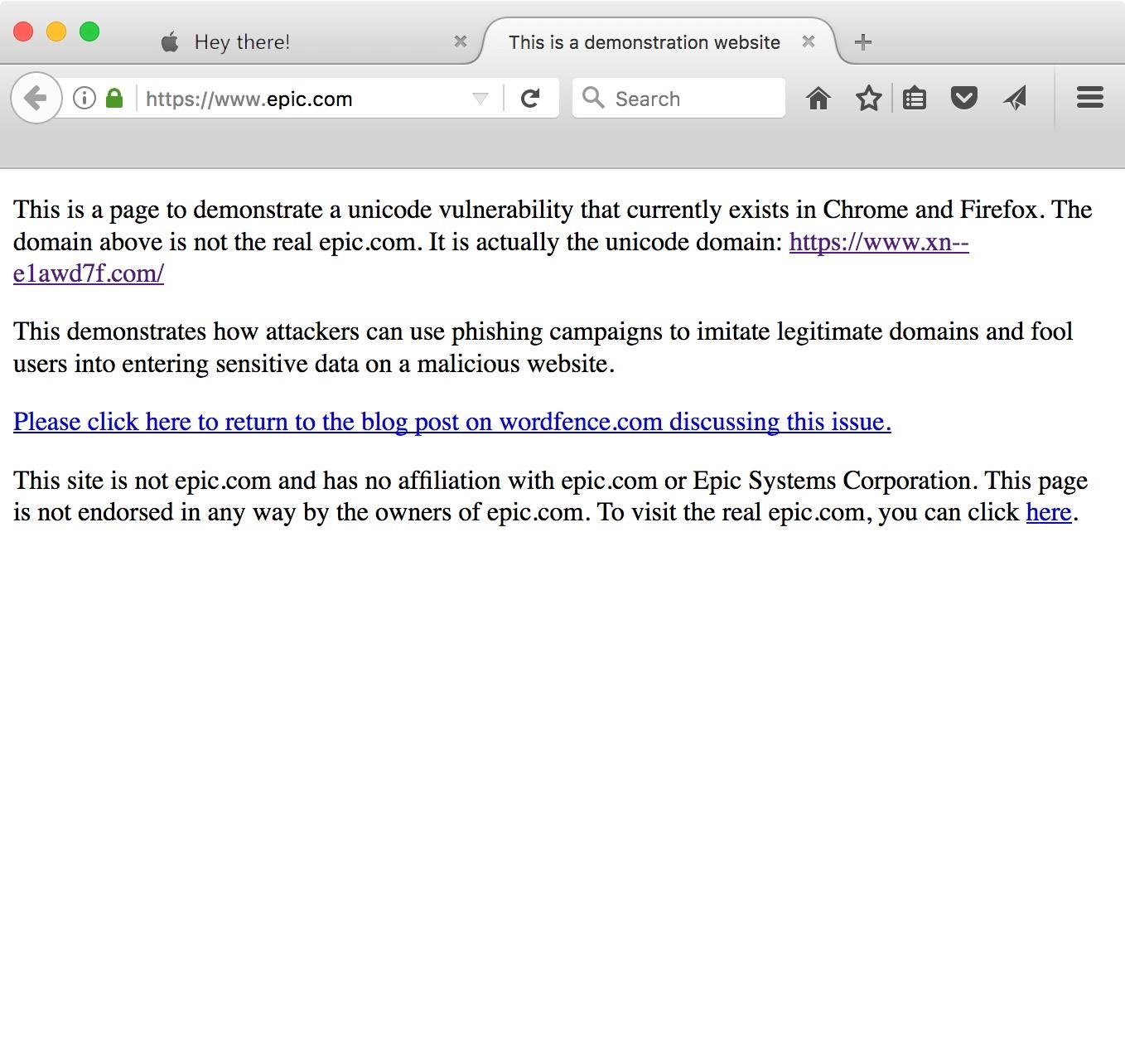

Misalnya, klik pada link demo ini (mungkin tidak bekerja jika server kelebihan beban) yang dibuat oleh Zheng untuk melihat seberapa mudah serangan phishing dapat terjadi hanya dengan mencegat server browser Anda sebelum terhubung ke situs yang sah.

Bagaimana mungkin ini bekerja? Serangan tersebut bekerja dengan mendaftarkan nama domain menggunakan karakter Unicode-encoded yang terlihat sama dengan ASCII yang setara dengan situs yang Anda inginkan untuk phish. Meskipun karakter Unicode dan ASCII tidak identik satu sama lain, Unicode adalah superset dari ASCII, namun umumnya tidak sesuai dengan semua karakter ASCII.

Bagaimana mungkin ini bekerja? Serangan tersebut bekerja dengan mendaftarkan nama domain menggunakan karakter Unicode-encoded yang terlihat sama dengan ASCII yang setara dengan situs yang Anda inginkan untuk phish. Meskipun karakter Unicode dan ASCII tidak identik satu sama lain, Unicode adalah superset dari ASCII, namun umumnya tidak sesuai dengan semua karakter ASCII.

Untuk mendaftarkan karakter Unicode dalam nama domain, seseorang cukup mengkodekan karakter dengan Punycode untuk menghasilkan persamaan ASCII yang dibutuhkan oleh Sistem Nama Domain Internasional untuk mendaftarkan nama domain. Karena sebagian besar browser modern sekarang secara otomatis membatalkan kode nama domain yang dikodekan Punycode di bilah alamat mereka kembali ke Unicode, mereka terlihat identik dengan domain ASCII yang ingin mereka impersonasikan.

Mungkin untuk mendaftarkan domain seperti "xn-- pple-43d.com", yang setara dengan "apple.com". Ini mungkin tidak jelas pada pandangan pertama, tapi [saya] "apple.com" menggunakan Cyrillic "a" (U + 0430) daripada ASCII "a" (U + 0041). - Xudong Zheng

Jadi, ketika seorang spammer menggunakan karakter non-ASCII yang mirip dengan setara ASCII mereka, Anda akan berakhir dengan skenario di mana mereka dapat mendaftarkan nama domain khusus yang terlihat seperti "chase.com" atau "paypal.com" di bilah alamat browser Anda. . Ini adalah bagaimana serangan phishing saat ini, serangan homograf dapat mengganggu browser Anda.

Browser Chrome dan Firefox gagal mengenali peniruan domain ASCII menggunakan Unicode yang tidak menggunakan TLD asing memungkinkan sesuatu yang sederhana seperti " a " Cyrillic untuk digunakan sebagai pengganti ASCII "a" di situs dot com. Keduanya mungkin terlihat sama dengan mata telanjang, tapi pastinya tidak demikian, jadi serangan homographic pun terjadi.

Browser Chrome dan Firefox gagal mengenali peniruan domain ASCII menggunakan Unicode yang tidak menggunakan TLD asing memungkinkan sesuatu yang sederhana seperti " a " Cyrillic untuk digunakan sebagai pengganti ASCII "a" di situs dot com. Keduanya mungkin terlihat sama dengan mata telanjang, tapi pastinya tidak demikian, jadi serangan homographic pun terjadi.

Browser Anda akan membaca "apple.com", namun jika Anda menyalin dan menempelkan tautannya , itu benar-benar akan terlihat seperti https://www.xn--80ak6aa92e.com .

Zheng telah memberi tahu tim di belakang Chrome dan Firefox. Chrome telah mulai memperbaiki celah untuk Chrome 59 (saat ini dalam rilis beta lanjutan) dan perusahaan juga berupaya memasukkan perbaikan untuk peluncuran publik Chrome 58 yang akan datang yang akan diluncurkan akhir April. Firefox belum mengatasi masalah ini meskipun Zheng memperingatkan tim perusahaan tersebut pada bulan Januari.

Awalnya, Mozilla memiliki masalah yang tercatat sebagai "WONTFIX" di Bugzilla , namun kemudian membuka kembali kasus tersebut; Zheng mencatat pada tanggal 14 April bahwa browser Firefox tetap rentan.

Sementara itu, ada beberapa langkah yang bisa Anda ambil untuk mencegah bug agar tidak menyerang browser Anda.

• Cara Mencegah Serangan Phishing Homograf di Firefox

Pengguna Chrome harus secara manual mengetik ulang bagian nama domain dari URL (dengan mengkliknya di email yang Anda terima) sampai pembaruan keluar karena tidak ada pengaturan untuk mencegah serangan phishing saat ini secara manual, namun untuk Firebox, ada cara.

Ketik about: config di address bar anda, tekan enter dan terima risikonya. Kemudian cari "Punycode." Parameter yang berjudul network.ID_show_punycode akan muncul di setting browser anda. Klik 2 kali pada parameter untuk mengaktifkan "Nilai" dari false ke true. Ada juga beberapa pilihan untuk mencegah serangan phishing pada browser manapun.

• Cara Mencegah Serangan Phishing secara Umum

Sangat disarankan untuk menerapkan perangkat lunak pengelola kata sandi dengan ekstensi browser seperti LastPass, jadi setiap kali Anda perlu masuk ke salah satu situs keuangan atau akun media sosial Anda, LastPass akan memastikan bahwa Anda menyediakan detail akun Anda ke situs yang sah yang Anda miliki. Disimpan dalam folder manager password anda.

Jika domain yang Anda temukan terlihat seperti "facebook.com", namun sebenarnya adalah situs phishing, LastPass tidak akan memberi Anda rincian masuk Anda secara otomatis dan sebaliknya akan mendeteksinya, mengingatkan Anda bahwa situs tersebut sebenarnya bukan situs Facebook bagus Anda yang biasanya login.

Jika Anda tidak tertarik untuk menambahkan perangkat lunak manajer password ke browser Anda maka pilihan lain selalu memasukkan secara manual nama domain dari situs manapun yang Anda perlukan untuk memberikan info pribadi.

Pilihan lain termasuk menambahkan pada ekstensi Chrome pihak ketiga seperti Punycode Alert yang memberi tahu Anda kapan saja Anda menemukan domain Unicode di browser Anda.

Sebagai seorang hacker, serangan homograf ini pasti sesuatu yang perlu dicoba untuk ditambahkan ke pengetahuan phishing Anda dan sebagai pengguna biasa sesuatu yang harus Anda perhatikan.

Comments

Post a Comment

WeLcOmE TO My SiTeS